Indeed Mobile Device Provisioning

Когда пользователь настраивает почтовый аккаунт на новом устройстве через Exchange ActiveSync, устройство автоматически попадает в карантин. Чтобы начать получать почту, необходимо вывести устройство из карантина. Сделать это можно с помощью модуля Indeed Mobile Device Provisioning (MDP).

Чтобы настроить модуль Indeed Mobile Device Provisioning:

- Создайте и настройте сервисную учетную запись для взаимодействия MDP и Active Directory.

- Установите модуль с помощью MSI-пакета.

- Зарегистрируйте лицензию модуля в Management Console.

- Выполните настройки в Internet Information Services (IIS).

- Отредактируйте конфигурационный файл модуля.

- Настройте аутентификацию через Identity Provider.

- Настройте отображение вкладки в User Console.

- При необходимости включите логирование.

Создать и настроить сервисную учетную запись

Модуль Indeed Mobile Device Provisioning будет обращается к Active Directory через сервисную учетную запись, чтобы сформировать список устройств в карантине. От имени этой учетной записи происходит поиск по электронному адресу пользователя.

Чтобы настроить сервисную учетную запись:

- В Active Directory создайте сервисную учетную запись.

Пример

- Откройте панель управления Exchange (ECP).

- В разделе Разрешения на вкладке Роли администраторов нажмите

, чтобы создать новую группу ролей.

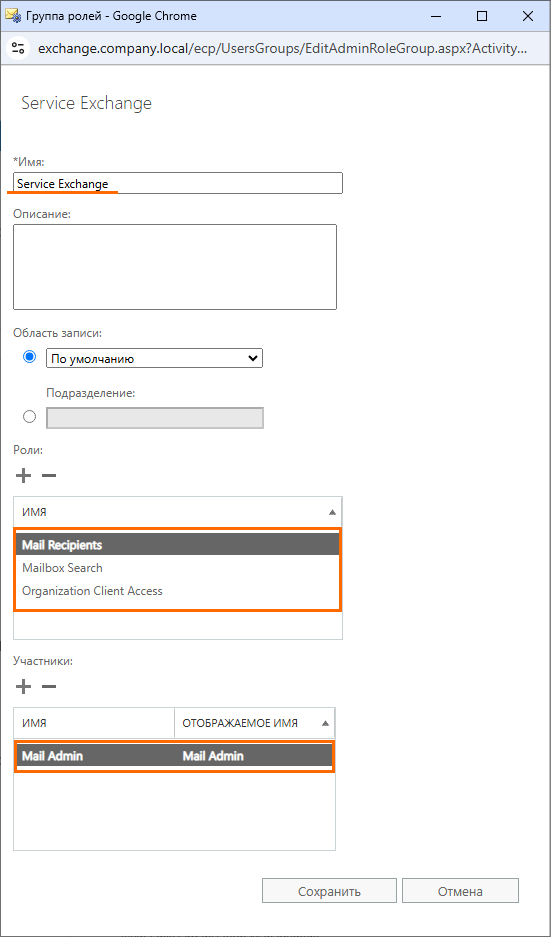

- В открывшемся окне задайте следующие настройки:

В поле Имя введите название группы.

В разделе Роли добавьте:

- Mail Recipients — роль для получения данных по устройствам.

- Mailbox Search — роль для получения электронного адреса. Если этой роли не будет, то под сервисной учетной записью можно будет получить только свой электронный адрес.

- Organization Client Access — роль для предоставления доступа к устройству и для блокировки.

В разделе Участники добавьте созданную ранее сервисную учетную запись.

Пример

- Нажмите Сохранить.

Установить модуль

Запустите IndeedAM.MobileDevProv-v8.2.2.x64.ru-ru.msi, расположенный по пути indeed AM <номер версии>/Indeed AM Mobile Device Provisioning/<номер версии>.

По завершении установки будет предложено сгенерировать новый сертификат IDP. Сертификат необходим для аутентификации через Identity Provider.

Настройки в Internet Information Services

После установки выполните следующие настройки в Internet Information Services:

- добавьте сервисную учетную запись в удостоверение пула приложений;

- измените версию среды CLR.

Добавить сервисную учетную запись

Чтобы добавить сервисную учетную запись в пул приложений, выполните следующее:

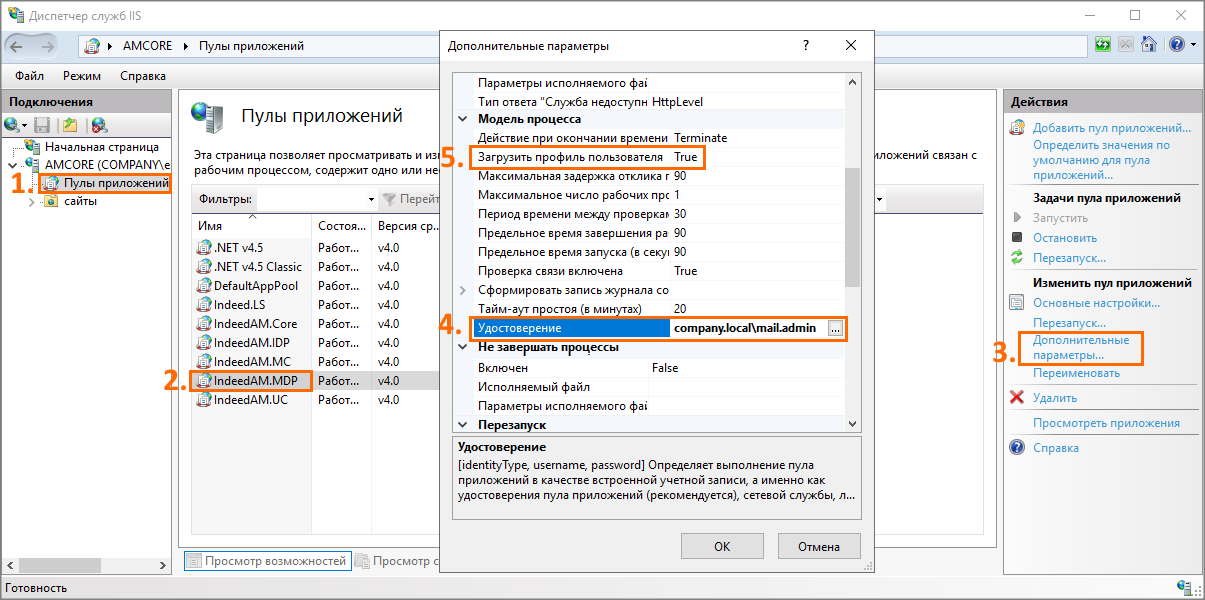

- Откройте Диспетчер служб IIS.

- В левом меню Подключения разверните узел, соответствующий вашему серверу Indeed Access Manager.

- Выберите Пулы приложений.

- В списке выберите IndeedAM.MDP. В открывшемся справа меню выберите Изменить пул приложений→Дополнительные параметры.

- В открывшемся окне Дополнительные параметры в разделе Модель процесса выберите Удостоверение и нажмите

.

- В открывшемся окне Удостоверение пула приложений выберите Особая учетная запись и введите имя пользователя и пароль для созданной сервисной записи Active Directory.

- Нажмите ОК. Окно Удостоверение пула приложений закроется.

- В окне Дополнительные параметры в разделе Модель процесса выберите Загрузить профиль пользователя и в выпадающем списке выберите значение True.

- Сохраните изменения.

Пример

Изменить версию среды CLR

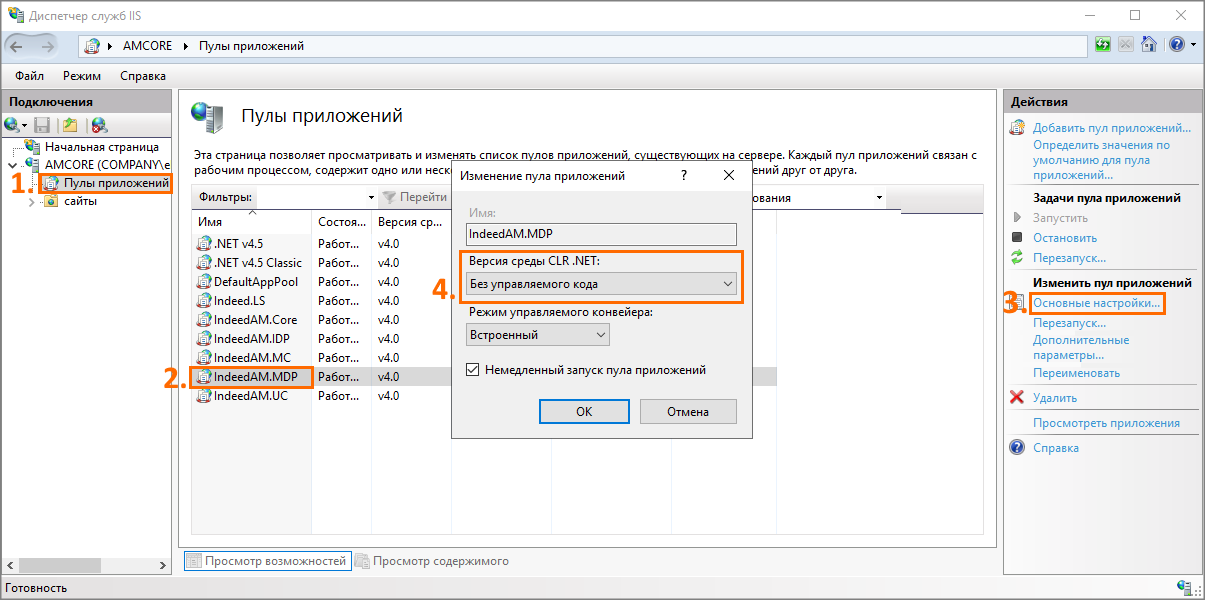

Чтобы изменить версию среды CLR:

- Откройте Диспетчер служб IIS.

- В левом меню Подключения разверните узел, соответствующий вашему серверу Indeed Access Manager.

- Выберите Пулы приложений.

- В списке выберите IndeedAM.MDP. В открывшемся справа меню выберите Изменить пул приложений→Основные настройки.

- В открывшемся окне Изменение пула приложений в выпадающем списке Версия среды CLR.NET выберите Без управляемого кода и нажмите ОК.

Пример

Настроить конфигурацию модуля

В конфигурационном файле MDP C:\inetpub\wwwroot\am\mdp\app-settings.json внесите изменения:

В разделе

Exchangeв параметреServerUrlукажите адрес подключения к удаленному серверу PowerShell Exchange в формате https://полное_dns_имя_сервера/Powershell.Пример"Exchange": {

"ServerUrl": "https://exchange.indeed-test.com/Powershell"

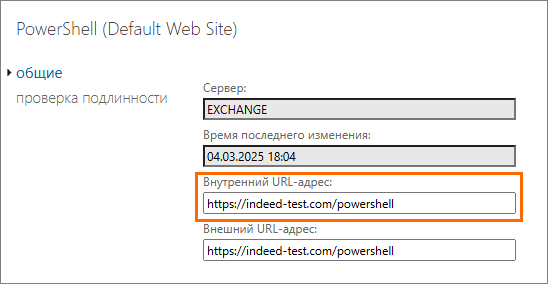

Проверка в панели управления Exchange (ECP)

В панели управления Exchange откройте раздел Серверы и перейдите на вкладку Виртуальные каталоги. В свойствах PowerShell (Default Web Site) убедитесь, что указанный в конфигурационном файле адрес совпадает с внутренним URL-адресом.

В разделе

Serverв параметреUrlукажите адрес Log Server в формате https://полное_dns_имя_сервера/ls/api/.Пример"Server": {

"Url": "https://amcore.indeed-test.com/ls/api/"В разделе

SAMLнастройте подключение к Identity Provider:

в секции

LocalServiceProviderConfigurationв параметреThumbprintукажите отпечаток сертификата MDP;Чтобы получить отпечаток сертификата с помощью запроса PowerShell, используйте команду:Get-Childitem Cert:\LocalMachine\My\ | Where-Object {$_.Subject -eq "CN=mdpsp"}в секции

PartnerIdentityProviderConfigurations:в параметре

SingleSignOnServiceUrlукажите адрес Single SignOn Service в формате https://полное_dns_имя_сервера/am/idp/Account/SsoService;в

SingleLogoutServiceUrlукажите адрес Single Logout Service в формате https:// полное_dns_имя_сервера/am/idp/Account/SloService;в

Thumbprintукажите отпечаток сертификата сертификат Identity Provider.Чтобы получить отпечаток сертификата с помощью запроса PowerShell, используйте команду:Get-Childitem Cert:\LocalMachine\My\ | Where-Object {$_.Subject -eq "CN=idp"}

Пример

"SAML": {

"$schema": "https://www.componentspace.com/schemas/saml-config-schema-v1.0.json",

"Configurations": [

{

"LocalServiceProviderConfiguration": {

"AssertionConsumerServiceUrl": "Account/AssertionConsumerService",

"LocalCertificates": [

{

"Thumbprint": "3FD40F59795C9F5977E33E18FCE2D5BB27FDC65C"

}

]

},

"PartnerIdentityProviderConfigurations": [

{

"Name": "urn:indeedid:saml_idp",

"SingleSignOnServiceUrl": "https://amcore.indeed-test.com/am/idp/Account/SsoService",

"SingleLogoutServiceUrl": "https://amcore.indeed-test.com/am/idp/Account/SLOService",

"PartnerCertificates": [

{

"Thumbprint": "D520DC2E6BEDB1400526842CA88485FFB2F8D757"

}

Настроить аутентификацию через Identity Provider

Для Indeed Mobile Device Provisioning предусмотрена двухфакторная аутентификация через Identity Provider. Если пользователь прошел аутентификацию в User Console, он автоматически проходит аутентификацию в модуль.

Как установить и настроить Identity Provider

Чтобы настроить аутентификацию в MDP:

Откройте конфигурационный файл Identity Provider C:\inetpub\wwwroot\am\idp\app-settings.json.

Внесите следующие изменения:

- В секции

CustomAttributesв параметреServiceProviderукажите urn сервиса MDP и атрибуты пользователя из AD, например:"CustomAttributes": [

{

"ServiceProvider": "urn:indeedid:mobiledeviceprovisioning",

"Attributes": [

{

"Name": "user_name",

"UserNameFormat": "PrincipalName"

} - В разделе

SAMLв секциюPartnerServiceProviderConfigurationsдобавьте блок:

{

"Name": "urn:indeedid:mobiledeviceprovisioning",

"SingleLogoutServiceUrl": "https://полное_dns_имя_сервера/am/mdp/Account/SLOService",

"PartnerCertificates": [

{

"Thumbprint": "3FD40F59795C9F5977E33E18FCE2D5BB27FDC65C"

}

]

},

где:

в параметре

SingleSignOnServiceUrlукажите адрес модуля MDP в формате https://полное_dns_имя_сервера/am/mdp/Account/SLOService;в параметре

PartnerCertificatesукажите отпечаток сертификата MDP, сгенерированный при установке модуля.Чтобы получить отпечаток сертификата с помощью запроса PowerShell, используйте команду:Get-Childitem Cert:\LocalMachine\My\ | Where-Object {$_.Subject -eq "CN=mdpsp"}Пример

"SAML": {

"$schema": "https://www.componentspace.com/schemas/saml-config-schema-v1.0.json",

"Configurations": [

{

"LocalIdentityProviderConfiguration": {

"Name": "urn:indeedid:saml_idp",

"SingleSignOnServiceUrl": "https://amcore.indeed-test.com/am/idp/Account/SsoService",

"LocalCertificates": [

{

"Thumbprint": "D520DC2E6BEDB1400526842CA88485FFB2F8D757"

}

]

},

"PartnerServiceProviderConfigurations": [

{

"Name": "urn:indeedid:selfservice",

"SingleLogoutServiceUrl": "https://amcore.indeed-test.com/am/uc/Account/SLOService",

"PartnerCertificates": [

{

"Thumbprint": "DE67FAABC02FC39BB640B99108918481A3C280EC"

}

]

},

{

"Name": "urn:indeedid:emc",

"SingleLogoutServiceUrl": "https://amcore.indeed-test.com/am/mc/Account/SLOService",

"PartnerCertificates": [

{

"Thumbprint": "17BE639E90FA69A5C0F9241E5B0BE6A826604D9C"

}

]

},

{

"Name": "urn:indeedid:mobiledeviceprovisioning",

"SingleLogoutServiceUrl": "https://amcore.indeed-test.com/am/mdp/Account/SLOService",

"PartnerCertificates": [

{

"Thumbprint": "3FD40F59795C9F5977E33E18FCE2D5BB27FDC65C"

}

]

},

Настроить отображение модуля в User Console

Модуль представляет собой дополнительную вкладку в User Console — Мобильные устройства Exchange, — в которой пользователь может самостоятельно вывести устройство из карантина. По умолчанию модуль Indeed Mobile Device Provisioning не отображается отдельной вкладкой в User Console.

Чтобы настроить отображение модуля:

Откройте конфигурационный файл User Console C:\inetpub\wwwroot\am\uc\Web.config.

Внесите следующие изменения:

В секцию

configSectionsдобавьте следующую строку, если ее нет:section name="amMobileDeviceProvisioning" type="IndeedID.Web.SelfService.Settings.MobileDeviceProvisioningSettings"Найдите строку:

amMobileDeviceProvisioning isEnabled="false" url="MOBILE_DEVICE_PROVISIONING_URL/device/embed"- в параметре

isEnabledукажите значение true, чтобы настроить отображение вкладки в User Console; - в параметре

urlукажите адрес сервера с установленным модулем Mobile Device Provisioning в формате https://полное_dns_имя_сервера/am/mdp/device/embed.

- в параметре

Пример

<configuration>

<configSections>

<section name="amAuthServer" type="IndeedID.Web.Shared.Utils.ConfigReader.AuthServerSettings, IndeedID.Web.Shared, Version=1.0.0.0, Culture=neutral" />

<section name="amCulture" type="IndeedID.Web.Shared.Utils.ConfigReader.CultureHandler, IndeedID.Web.Shared, Version=1.0.0.0, Culture=neutral" />

<section name="amAuthentication" type="IndeedID.Web.Shared.Utils.ConfigReader.AuthConfigReader" />

<section name="amProviderImages" type="IndeedID.Web.Shared.Utils.ConfigReader.ProviderImagesHandler, IndeedID.Web.Shared, Version=1.0.0.0, Culture=neutral" />

<section name="amApplicationSettings" type="IndeedID.Web.Shared.Utils.ConfigReader.ApplicationSettingsHandler" />

<section name="amMobileDeviceProvisioning" type="IndeedID.Web.SelfService.Settings.MobileDeviceProvisioningSettings" />

</configSections>

<amAuthServer Url="https://amcore.company.com/am/core/" />

<amCulture isEnabled="true" />

<amProviderImages configSource="Config\providerImages.config" />

<amAuthentication mode="Saml" loginUrl="https://amcore.company.com/am/idp/" identityProviderCertificateThumbprint="D520DC2E6BEDB1400526842CA88485FFB2F8D757" serviceProviderCertificateThumbprint="DE67FAABC02FC39BB640B99108918481A3C280EC" enableLogout="true" />

<amApplicationSettings configSource="Config\applicationSettings.config" />

<amMobileDeviceProvisioning isEnabled="true" url="https://amcore.indeed-test.com/am/mdp/device/embed" />

<appSettings>

Для аутентификации в модуль MDP используется Identity Provider. Если User Console и Identity Provider находятся на разных машинах и у них разные доменные имена, добавьте в конфигурационный файл Identity Provider Web.config в раздел customHeaders параметр Content-Security-Policy.

<customHeaders>

<add name="Content-Security-Policy" value="frame-ancestors 'self' https://*.domain.local" />

</customHeaders>

Настроить логирование

Как настроить сбор логов для модуля MDP, читайте в разделе Сбор логов серверных компонентов.

В журнале событий Indeed AM отображаются следующие события работы модуля:

- пользователь успешно вывел мобильное устройство из карантина;

- не удалось вывести мобильное устройство из карантина;

- пользователь заблокировал мобильное устройство;

- не удалось заблокировать мобильное устройство.

Подробнее в разделе События.