Indeed Management Console

Indeed Management Console (Management Console) — это веб-приложение, которое работает на базе IIS. Оно позволяет управлять большинством настроек системы и пользователей.

- в браузере: http(s)://<днс_сервера>/am/mc

- в IIS: <имя_машины>\сайты\Default Web Site\am\mc

Чтобы настроить Management Console:

- Установите модуль.

- Создайте привязку HTTPS в настройках IIS.

- Настройте аутентификацию.

- При необходимости задайте опциональные настройки.

Установить Management Console

Прежде чем установить Management Console, ознакомьтесь с системными требованиями.

Чтобы установить Management Console:

Запустите IndeedAM.ManagementConsole-<номер версии>.x64.ru-ru.msi, расположенный по пути Indeed AM <номер версии>\Indeed AM Management Console\<номер версии>.

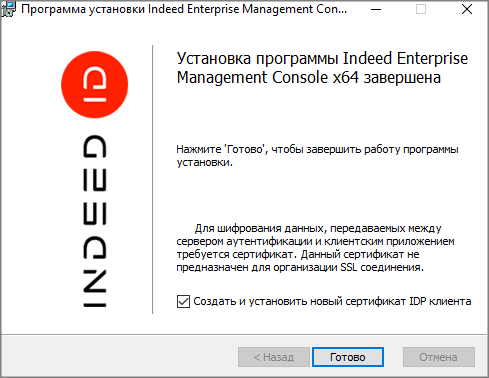

По завершении установки будет предложено сгенерировать новый сертификат IDP. Это необязательная настройка.

Сертификат необходим при аутентификации в Management Console с использованием Indeed Identity Provider. Данный сертификат не предназначен для организации SSL-соединения.

Если данный сертификат был сгенерирован ранее, отключите опцию.

Если опция включена, то новый самоподписанный сертификат сгенерируется и установится в хранилище сертификатов Local Machine→Personal. Сертификат используется для шифрования данных, передаваемых между сервером аутентификации и клиентским приложением.

Создать привязку HTTPS

В процессе установки для Management Console в настройках IIS включается обязательное требование SSL-сертификата. Поэтому для корректной работы модуля необходимо создать привязку HTTPS.

Чтобы создать привязку HTTPS:

- В Диспетчере служб IIS в левом меню выберите Indeed AM → сайты → Default Web Site

- В правом меню в разделе Действия нажмите Привязки.

- Нажмите Добавить и в открывшемся окне задайте следующие параметры:

- В поле Тип выберите https.

- В поле Порт укажите 443.

- В поле SSL-сертификат выберите сертификат Core Server.

- Нажмите ОК, чтобы сохранить привязку.

Если вы не намерены использовать протокол HTTPS, отключите требование SSL-сертификата в настройках IIS для Management Console.

Также в конфигурационном файле C:\inetpub\wwwroot\am\mc\Web.config измените значение параметра requireSSL на false:

<httpCookies httpOnlyCookies="true" requireSSL="false" />

Настроить аутентификацию

Для входа в Management Console можно задать разные способы аутентификации.

- Windows Authentication

- Indeed Identity Provide

С помощью Windows Authentication

Чтобы настроить аутентификацию в Management Console с помощью Windows Password, включите проверку подлинности Windows и отредактируйте конфигурационный файл консоли.

Включить проверку подлинности Windows

В Диспетчере служб IIS в левом меню раскройте узел Indeed AM → сайты → Default Web Site → am → mc.

Нажмите Проверка подлинности.

Включите Олицетворение ASP.NET и Проверка подлинности Windows. Все остальные методы проверки подлинности должны быть отключены.

Изменить конфигурационный файл

Откройте конфигурационный файл консоли C:\inetpub\wwwroot\am\mc\Web.config.

В разделе

amAuthServerв параметреUrlукажите адрес для подключения к Core Server http(s)://полное_dns_имя_сервера/am/core/.Пример<amAuthServer Url="https://amcore.test.local/am/core/">В разделе

logServerв параметреUrlукажите адрес для подключения к Log Server в формате http(s)://полное_dns_имя_сервера/ls/api.Пример<logServer Url="http://amcore.test.local/ls/api/">Если используется несколько серверов, укажите адрес балансировщика нагрузки.

Сохраните изменения в файле и перезапустите сервер IIS.

Management Console будет доступна по адресу: http(s)://полное_dns_имя_сервера/am/mc/.

Чтобы при входе в консоль игнорировались ошибки сертификата сервера, измените значение параметра isIgnoreCertErrors на true в файле C:\inetpub\wwwroot\am\mc\Config\applicationSettings.config.

С помощью Indeed Identity Provider

Чтобы настроить защищенный вход в Management Console с использованием Identity Provider:

- Установите и настройте модуль Identity Provider.

- Установите и настройте провайдер аутентификации.

- Настройте проверку подлинности в Диспетчере служб IIS.

- Отредактируйте конфигурационные файлы Management Console и Identity Provider.

Также можно настроить выход из Management Console с использованием Identity Provider.

Настроить проверку подлинности

В Диспетчере служб IIS в левом меню раскройте узел Indeed AM → сайты → Default Web Site → am → mc.

Нажмите Проверка подлинности.

Включите опции Анонимная проверка подлинности и Проверка подлинности с помощью форм. Все остальные методы проверки подлинности должны быть отключены.

Изменить конфигурационный файл Management Console

Откройте конфигурационный файл консоли C:\inetpub\wwwroot\am\mc\Web.config.

В разделе

amAuthServerв параметреUrlукажите адрес для подключения к Core Server http(s)://полное_dns_имя_сервера/am/core/.Пример<amAuthServer Url="https://amcore.test.local/am/core/">В разделе

logServerв параметреUrlукажите адрес для подключения к Log Server в формате http(s)://полное_dns_имя_сервера/ls/api.Пример<logServer Url="http://amcore.test.local/ls/api/">Если используется несколько серверов, укажите адрес балансировщика нагрузки.

В разделе amAuthentication внесите следующие изменения:

В параметре

modeукажите значениеSamlВ параметре

loginUrlукажите адрес Identity Provider в формате http(s)://полное_dns_имя_сервера/am/idp/Пример<amAuthentication mode="Saml" loginUrl="https://amcore.test.local/am/idp/>В параметре

identityProviderCertificateThumbprintукажите отпечаток сертификата Identity Provider.Чтобы получить отпечаток сертификата, используйте запрос PowerShell:Get-Childitem Cert:\LocalMachine\My\ | Where-Object {$_.Subject -eq "CN=idp"}СоветЕсли Identity Provider и Management Console были установлены на разные серверы, экспортируйте сертификат без закрытого ключа с сервера с модулем Identity Provider на сервер с Management Console. Добавьте сертификат в хранилище сертификатов в раздел Local Machine → Personal.

В параметре

serviceProviderCertificateThumbprintукажите отпечаток сертификата Management Console, который был сгенерирован при установке пакета. Сертификат устанавливается в хранилище сертификатов Local Machine→Personal с общим именем mcsp.Чтобы получить отпечаток сертификата, используйте запрос PowerShell:Get-Childitem Cert:\LocalMachine\My\ | Where-Object {$_.Subject -eq "CN=mcsp"}

Сохраните изменения и перезапустите IIS.

Management Console будет доступна по адресу: http(s)://полноеdnsимя_сервера/am/mc/.

Чтобы при входе в консоль игнорировались ошибки сертификата сервера, измените значение параметра isIgnoreCertErrors на true в файле C:\inetpub\wwwroot\am\mc\Config\applicationSettings.config.

Изменить конфигурационный файл Identity Provider

Откройте конфигурационный файл C:\inetpub\wwwroot\am\idp\app-settings.json.

В разделе

PartnerServiceProviderConfigurationsвнесите следующие изменения:В параметре

SingleLogoutServiceUrlукажите адрес сервера с установленным компонентом Management Console в формате http(s)://полное_dns_имя_сервера/am/mc/Account/SLOServiceВ параметре

Thumbprintукажите отпечаток сертификата Management Console, который был сгенерирован при установке пакета.СоветЕсли Identity Provider и Management Console были установлены на разные серверы, экспортируйте сертификат без закрытого ключа с сервера с Management Console на сервер с модулем Identity Provider. Добавьте сертификат в хранилище сертификатов в раздел Local Machine → Personal.

Чтобы получить отпечаток сертификата, используйте запрос PowerShell:Get-Childitem Cert:\LocalMachine\My\ | Where-Object {$_.Subject -eq "CN=mcsp"}

Пример

"PartnerServiceProviderConfigurations":

{

"Name": "urn:indeedid:emc",

"SingleLogoutServiceUrl": "https://server.indeed.local/am/mc/Account/SLOService",

"PartnerCertificates": [

{

"Thumbprint": "C77EDF29EA05B468BDAF553DE3D804DA4B139C1E"

- Сохраните изменения и перезапустите IIS.